Curso personalizado de capacitación al area sistemas para NNN ( reservado )

5/1 al 27/1 del 2010, Academia local Cisco, Rosario

Instructor: Ernesto Vilarrasa

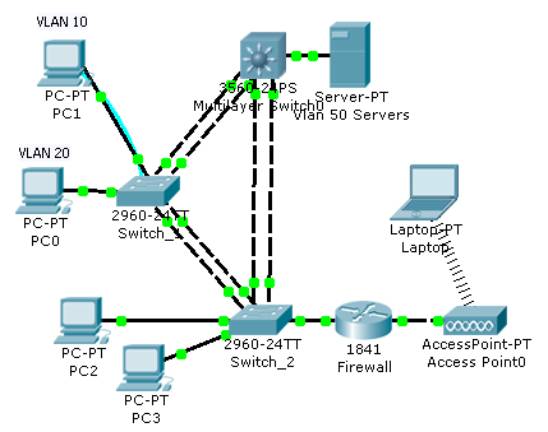

Administración / Spanning tree / VLAN / Wireless LAN

/ Seguridad

Parte 1

Implementación wireless:

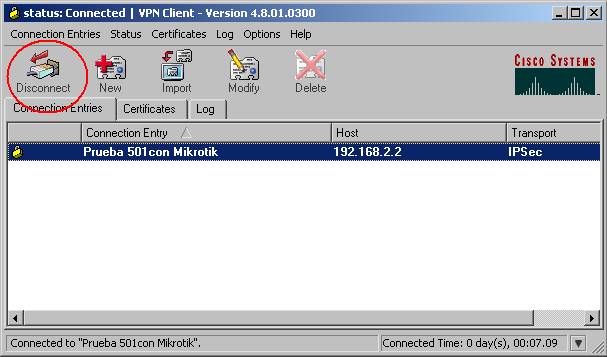

En este escenario, implementaremos una solución mediante VPN y NAT para el acceso a la red

existente, mediante un AP Mikrotik y un firewall PIX 501.

Mediante NAT, separamos la red local ( vlan 40: 192.168.4.0 /24, de la red WLAN 192.168.2.0 /24 )

El port outside del firewall tiene la IP 192.168.2.2 y los clientes WLAN obtienen la dirección IP mediante

un pool DHCP en el access point a travez de la IP 192.168.2.1, hasta el momento, la red 192.168.4.0 /24

es inaccesible desde el exterior.

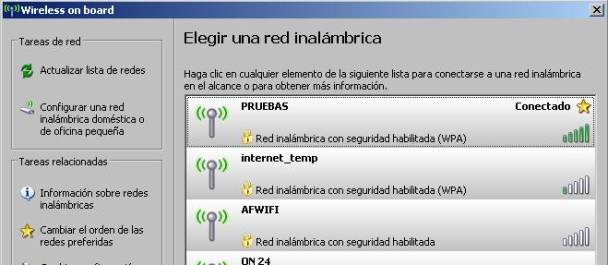

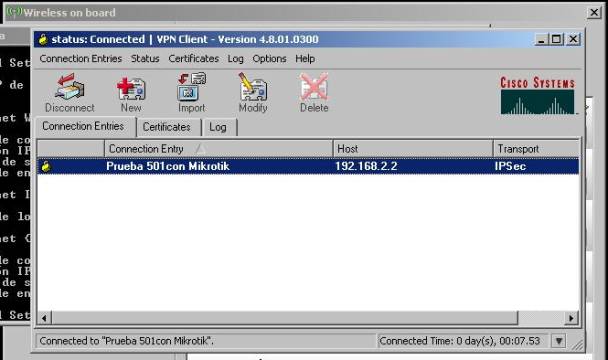

Una vez asociados al access point mediante clave WPA, y con una IP válida, nos conectamos al firewall

Mediante un cliente VPN, en este caso, un cliente Cisco:

Adaptador Ethernet Wireless on board :

Sufijo

de conexión específica DNS :

Dirección IP. . . . . . . . . . . : 192.168.2.7

Máscara de subred . . . . . . . . : 255.255.255.0

Puerta de enlace predeterminada : 192.168.2.2

C:\>

Ahora nuestra dirección IP es 192.168.4.100 /24 , proporcionada por un pool DHCP del lado inside

del firewall:

C:\>ipconfig /all

---resumido----

Adaptador Ethernet

{B0AB690B-77D5-4864-A56C-302596E51F7E}

:

Sufijo

de conexión específica DNS :

Descripción.

. . . . . . . . . . : Cisco Systems VPN

Adapter

Dirección

física. . . . . . . . . : 00-05-9A-3C-78-00

DHCP

habilitado. . . . . . . . . : No

Dirección

IP. . . . . . . . . . . : 192.168.4.4

Máscara

de subred . . . . . . . . : 255.255.255.0

Puerta

de enlace predeterminada : 192.168.4.4

C:\>

C:\>ping 192.168.4.40

Haciendo ping a 192.168.4.40

con 32 bytes de datos:

Respuesta desde

192.168.4.40: bytes=32 tiempo<1m TTL=128

Respuesta desde

192.168.4.40: bytes=32 tiempo<1m TTL=128

Respuesta desde

192.168.4.40: bytes=32 tiempo<1m TTL=128

Respuesta desde

192.168.4.40: bytes=32 tiempo<1m TTL=128

Estadísticas de ping para

192.168.4.40:

Paquetes: enviados = 4, recibidos = 4, perdidos = 0

(0% perdidos),

Tiempos aproximados de ida

y vuelta en milisegundos:

Mínimo = 0ms, Máximo = 0ms, Media = 0ms

C:\Documents and Settings\ernesto>arp -a

Interfaz: 10.0.0.110 ---

0x3

Dirección IP

Dirección física Tipo

10.0.0.1

00-1a-70-2f-7e-74 dinámico

Interfaz: 192.168.2.7 ---

0x30002

Dirección IP

Dirección física Tipo

192.168.2.2 00-15-63-40-55-5a dinámico

Interfaz: 192.168.4.4 ---

0x30005

Dirección IP

Dirección física Tipo

192.168.4.1

00-15-63-40-55-5a dinámico

192.168.4.3

00-15-63-40-55-5a dinámico

192.168.4.40 00-0b-82-ad-2b-a4 dinámico

C:\>

Una vez conectados, todo el tráfico WLAN se transmite encriptado mediante IPsec además del

encriptado propio del WPA.

C:\>ping

192.168.4.40

Haciendo ping a

192.168.4.40 con 32 bytes de datos:

Tiempo de espera agotado

para esta solicitud.

Tiempo de espera agotado

para esta solicitud.

Tiempo de espera agotado

para esta solicitud.

Tiempo de espera agotado

para esta solicitud.

Estadísticas de ping para

192.168.4.40:

Paquetes: enviados = 4, recibidos = 0, perdidos = 4

(100% perdidos),

C:\>

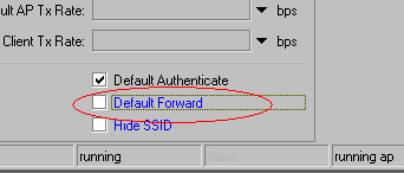

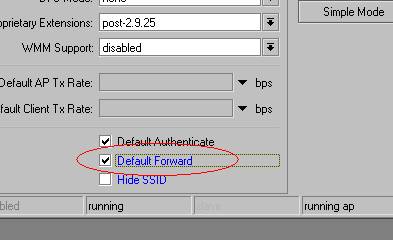

Aislar tráfico entre clientes WLAN:

Mediante la opción Default Forward, evitamos conectividad entre si de clientes WLAN, solamente

se permite tráfico WLAN - LAN

C:\ >ping

192.168.2.10

Haciendo ping a

192.168.2.10 con 32 bytes de datos:

Respuesta desde

192.168.2.10: bytes=32 tiempo=2ms TTL=64

Respuesta desde

192.168.2.10: bytes=32 tiempo<1m TTL=64

Respuesta desde

192.168.2.10: bytes=32 tiempo<1m TTL=64

Respuesta desde

192.168.2.10: bytes=32 tiempo<1m TTL=64

Estadísticas de ping para

192.168.2.10:

Paquetes: enviados = 4, recibidos = 4, perdidos = 0

(0% perdidos),

Tiempos aproximados de ida

y vuelta en milisegundos:

Mínimo = 0ms, Máximo = 2ms, Media = 0ms

C:\ >

C:\ >ping 192.168.2.10

Haciendo ping a 192.168.2.10 con 32 bytes de datos:

Tiempo de espera agotado para esta solicitud.

Tiempo de espera agotado para esta solicitud.

Tiempo de espera agotado para esta solicitud.

Tiempo de espera agotado para esta solicitud.

Estadísticas de ping para 192.168.2.10:

Paquetes: enviados = 4,

recibidos = 0, perdidos = 4

(100% perdidos),

C:\ >

Opción de

filtrado a internet para los usuarios de la vlan Wireless: