CCNA Security: checklist de verificación de posibles vulnerabilidades

en una conversación http cliente / servidor

Academia local Cisco, Fundación Libertad

Instructor: Ernesto Vilarrasa, CCAI

Test preliminar, documento borrador

Fecha: 5/4/2010, Autor: Ernesto Vilarrasa

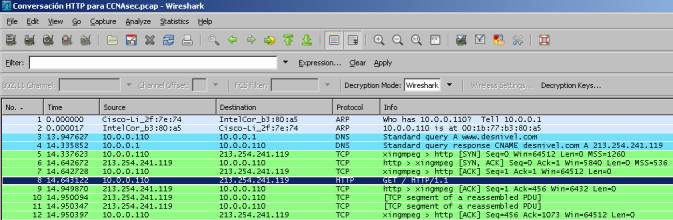

De acuerdo a los pasos a seguir por un host,

para poder comunicarse con un web server,

responder si dichos pasos presentan

vulnerabilidades o no y cómo resolverlas.

1.

El

usuario abre el browser ( en este caso, con página de inicio en blanco )

2.

Se

tipea la dirección URL ( en este caso www.desnivel.com

)

3.

La

capa de aplicación interpreta la dirección escrita y genera una consulta DNS

4.

El

cliente DNS debe consultar un server, busca la dirección en su configuración

TCP/IP

5.

El

server se encuentra en otra red, por consecuencia, se debe enviar la consulta

al default gateway

6.

El

host genera una petición ARP para obtener la dirección MAC del default gateway

7.

El

host encapsula el paquete ARP con MAC de destino FF: FF: FF: FF: FF: FF

8.

El

host envía la trama por la NIC

9.

El

switch recibe la trama y aprende la MAC origen, la agrega en la CAM

10. Como la MAC es un broadcast, reenvía

la trama en todos los ports menos por el que recibió

11. El default gateway recibe la trama

con datosARP y verifica que es su IP.

12. El default gateway procesa y

responde el ARP, encapsula con MAC del host

13. El switch recibe la trama y aprende

la MAC origen, la agrega en la CAM

14. El switch verifica la MAC de destino

en su tabla CAM

15. La MAC existe, la reenvía

16. El host recibe la respuesta ARP

desde el gateway con una dirección MAC

17. El host envía la consulta DNS a la

MAC del gateway para que se reenvíe al server DNS

18. El switch recibe la trama

19. El switch verifica la MAC de destino

en su tabla CAM

20. La MAC existe, la reenvía

21. El default gateway recibe la trama,

verifica que es su MAC y la procesa a la capa 3

22. El default gateway debe reenviar el

paquete hacia su propio gateway

23. El default gateway genera una petición

ARP para consultar la MAC de su vecino

24. El vecino responde la petición ARP

25. El default gateway recibe la petición

ARP y la procesa

26. El default gateway reenvía la trama

con el paquete DNS

27. El tráfico viaja por internet

28. ---abreviado---

29. El server recibe la consulta DNS, la

procesa y la devuelve a la IP origen

30. El vecino recibe y reenvía la

respuesta DNS desde el server

31. El default gateway recibe la

respuesta DNS y la reenvía a la IP origen con la MAC de la tabla ARP

32. El switch recibe la trama

33. El switch verifica la MAC de destino

en su tabla CAM

34. La MAC existe, la reenvía

35. El host recibe la trama, verifica su

la MAC destino y coincide

36. El host entrega el paquete a la capa

de red, que verifica que la IP destino es la propia

37. El host envía los datos al software cliente

DNS

38. El host procesa la información DNS

39. El host ahora envía un TCP SYN al

web server

40. El host encapsula el segmento TCP en

un paquete con IP origen y destino

41. El host encapsula el paquete IP con

MAC destino y origen

42. El switch recibe la trama, si el

tiempo expiró la aprende la MAC origen, la agrega en la CAM

43. El switch verifica la MAC de destino

en su tabla CAM

44. Si la MAC existe, la reenvía al

gateway

45. El default gateway recibe la trama y

verifica la MAC destino sea la propia

46. El default gateway verifica la IP

destino y reenvía el paquete a la MAC del vecino

47. El tráfico viaja por internet

48. El server recibe el TCP SYN, lo

procesa y lo devuelve a la IP origen como SYN,ACK

49. El default gateway recibe una trama

desde el vecino y lo reenvía al host mediante la MAC

50. El switch recibe la trama y consulta

la CAM

51. El switch reenvía al port

correspondiente

52. El host recibe la trama y verifica

la dirección MAC destino, concuerda con su propia MAC

53. El host entrega el paquete a la capa

de red, que verifica que la IP destino es la propia

54. El host genera mediante el TCP un

ACK para el web server

55. El host encapsula el segmento TCP en

un paquete con IP origen y destino

56. El host encapsula el paquete IP con

MAC destino y origen

57. El switch recibe la trama, si el

tiempo expiró la aprende la MAC origen, la agrega en la CAM

58. El switch verifica la MAC de destino

en su tabla CAM

59. Si la MAC existe, la reenvía al

gateway

60. El default gateway recibe la trama y

verifica la MAC destino sea la propia

61. El default gateway verifica la IP

destino y reenvía el paquete a la MAC del vecino

62. El tráfico viaja por internet

63. El host genera HTTP GET para el web

server

64. El host encapsula el segmento

TCP en un paquete con IP origen y

destino

65. El host encapsula el paquete IP con

MAC destino y origen

66. El host envía la trama al switch

67. El switch recibe la trama y consulta

la CAM

68. El switch reenvía al port

correspondiente

69. El default gateway verifica su MAC

destino y si coincide procesa el paquete

70. El default gateway verifica la IP de

destino y reenvía el paquete a la MAC del vecino

71. El tráfico viaja por internet

72. ---abreviado---

73. El server recibe el HTTP GET, lo

procesa y lo responde

74. El default gateway recibe la trama

desde el vecino, verifica la IP destino y lo reenvía al host

75. El switch recibe la trama y consulta

la CAM

76. El switch reenvía al port

correspondiente

77. El host recibe la trama y verifica

la dirección MAC destino, concuerda con su propia MAC

78. El host entrega el paquete a la capa

de red, que verifica que la IP destino es la propia

79. La capa de red entrega el segmento a

la capa de transporte

80. El TCP almacena los datos para el

puerto destino 1558 en la posición de memoria correspondiente

81. El browser, a traves de un socket

muestra la información HTTP en pantalla